749

3

Исследователи усовершенствовали метод профилирования, которое теперь представляет угрозу пользователям TorBrowser (upd: с включенным javascript) и тем, кто хочет скрыть свою личность в интернете.

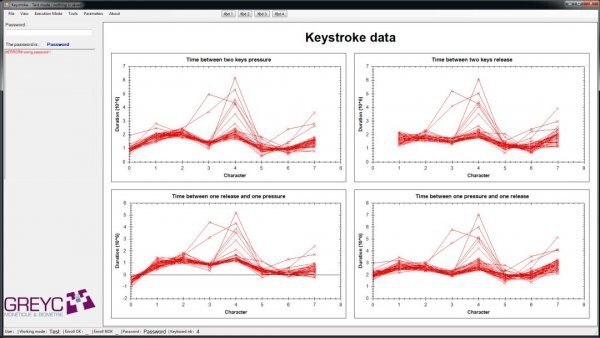

Этот метод собирает данные нажатия клавиш пользователем: как человек вводит имена, пароли, поисковые запросы и другие данные на сайте. После адаптации, которая занимает порядка 10 минут, сайт (либо другая подключенная система) может с высокой степенью достоверности определить человека, когда он снова осуществит онлайн–сессию. Такое профилирование создается путем измерения минимальных отличий в том, как каждый человек нажимает клавиши клавиатуры.

Паузы между нажатиями клавиш и продолжительность нажатия каждой клавиши — уникальны для каждого, то есть профили становятся своего рода цифровыми отпечатками пальца, которые смогут выдать личность владельца.

Перспектива появления широко доступных баз данных, которые бы идентифицировали пользователей на основе тонких различий в их стиле печати не понравилась Per Thorsheim и Paul Moore. Они создали плагин для Chrome, который кэширует данные нажатия клавиш и после небольшой задержки передает их на сайт со случайной скоростью ввода.

Риск может показаться не таким серьезным, если принимать во внимание только один сайт, который собирает такую информацию. Но если несколько крупных сайтов объединят данные профилей, риски потери анонимности вырастут существенно. IP–адреса, в таком случае, существенной роли уже не играют.

Систему профилирования можно проверить на демо–сайте. Такой метод поведенческой биометрики — далеко не новая область исследования, а подставные страницы для определения пользователей для репрессивных режимов давно представляют немалый интерес.

Риск может показаться не таким серьезным, если принимать во внимание только один сайт, который собирает такую информацию. Но если несколько крупных сайтов объединят данные профилей, риски потери анонимности вырастут существенно. IP–адреса, в таком случае, существенной роли уже не играют.

Систему профилирования можно проверить на демо–сайте. Такой метод поведенческой биометрики — далеко не новая область исследования, а подставные страницы для определения пользователей для репрессивных режимов давно представляют немалый интерес.

Ссылки по теме:

- Как компании должны относиться к своим клиентам

- Удивительные вещи, которые можно напечатать на 3D-принтере

- Мода и передовые технологии

- Опции, облегчающие жизнь водителя

- Технические "фишки" болидов F1, запрещенные FIA

. полей ввода пароля и пр. элементов управления формы, в которой содержится символьная информация. Интересно, что внимание автора поста привлекло внимание возможность использования такого сценария, но не насторожило использование аналогичного в некоторой степени плагина браузера. Ведь производитель браузера также получает всю информацию, при этом с большей вероятностью пользователь добавит браузер в исключения антивируса и/или сетевого экрана. К тому же использование подобных плагинов создаст еще один объект для атаки на ПК - кэшированные события клавиатуры. Хотя и так кэш браузера - лакомый кусочек многих "троянов" (вредоносные программы, которые "воруют" данные с ПК). :-) Итак, резюмирую, а также обозначу нескольо личных позиций:

1. Анонимности в Интернет и без таких сценариев-"кейлогеров" нет.

Даже TOR не дает анонимности, более того, использование TOR создает дополнительный риск утечки информации - никто не знает, кто окажется соседним членом "луковой сети", к которой вы подключаетесь.

2. Деанонимизация в сети - прерогатива не для всех, а для достаточного узкого круга людей.

3. Полная анонимность в сети - зло, анонимность должна отсутсвовать для государственных спецслужб.

4. Проблема, о которой пишет автор поста, высосана из пальца, реальной угрозы от нее не более, чем от любых других рассадников вредоносного ПО, а также общей уязвимости компьютера пользователя.